Table des matières

Les mises à jour automatiques sont présentées comme un moyen simple et pratique de sécuriser ses appareils et logiciels. Cependant, elles peuvent paradoxalement introduire des failles temporaires. Que ce soit sur un système d’exploitation, un logiciel ou un périphérique connecté, ces mises à jour sont déployées rapidement pour corriger des vulnérabilités, mais le processus lui-même peut générer des vulnérabilités nouvelles, exploitées par des attaquants.

Les mises à jour automatiques visent à corriger des failles existantes dès qu’elles sont identifiées. Cependant, ce processus rapide crée un intervalle de vulnérabilité :

Ce phénomène est particulièrement visible avec les systèmes d’exploitation très utilisés, comme Windows, macOS ou Android, où des millions d’appareils reçoivent simultanément les mises à jour.

Une mise à jour automatique peut provoquer des conflits avec d’autres logiciels installés sur l’appareil. Par exemple :

Ces conflits créent des fenêtres d’exposition où certaines fonctions peuvent être désactivées ou vulnérables. Dans certains cas, des pirates exploitent cette période pour lancer des attaques ciblées, car le système se comporte de manière imprévisible.

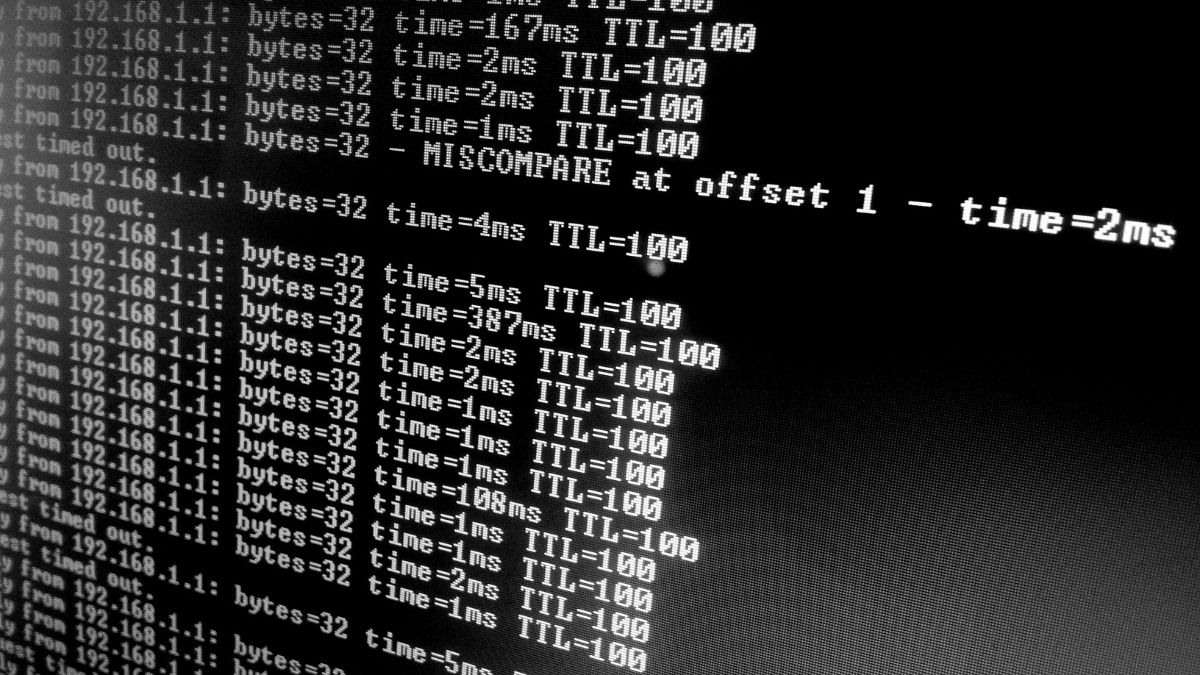

Lorsqu’une mise à jour modifie le fonctionnement d’un composant système critique, comme le moteur de gestion des fichiers ou la pile réseau, il peut exister un laps de temps où ce composant est partiellement fonctionnel. Pendant cette période :

Par exemple, les mises à jour de sécurité de Windows Defender ont parfois provoqué des interruptions temporaires de la protection en temps réel, laissant le système exposé pendant plusieurs heures.

Avec l’essor des objets connectés et des appareils IoT, une mise à jour automatique sur un système central peut avoir des conséquences sur plusieurs périphériques. Si un routeur ou un hub domotique reçoit une mise à jour qui modifie la gestion des identifiants ou des sessions, tous les appareils connectés peuvent se retrouver exposés.

Selon une analyse de Kaspersky, environ 9 % des failles IoT signalées en 2023 étaient liées à des mises à jour récentes, souvent automatiques, démontrant que le risque s’étend bien au-delà du système principal.

Le moment de déploiement d’une mise à jour influence fortement la sécurité :

Le décalage entre la publication et l’installation complète des mises à jour crée une période où les systèmes sont à la fois corrigés et partiellement exposés, un paradoxe souvent méconnu.

Plusieurs incidents montrent l’effet des mises à jour automatiques sur la sécurité :

Ces exemples illustrent qu’une mise à jour automatique ne garantit pas toujours une sécurité immédiate.